ニュース

日本の生成AI利用率は上昇も米・豪とは「使いこなし」で大差、ランサムウェアに続き「内部不正」「不注意」への警戒が高まる~NRIセキュア調査

2026年2月13日 06:00

NRIセキュアテクノロジーズ株式会社(以下、NRIセキュア)は12日、2025年6月~8月にかけて、日本、米国、豪州3カ国の企業計2282社を対象に実施した、サイバーセキュリティに関する実態調査の結果を公表した。

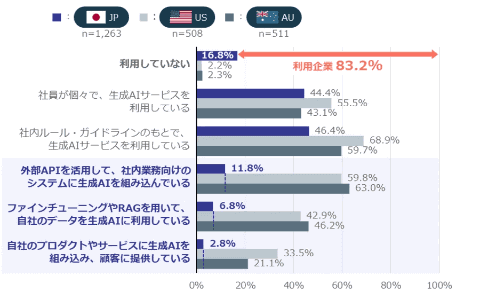

生成AIの活用状況について尋ねた質問では、「利用していない」と回答した企業を除くと、何らかの形で利用している企業は日本で83.2%となり、昨年度調査(65.3%)から大きく上昇した。米国(97.8%)、豪州(97.7%)と比較しても、利用そのものは日本企業にも急速に浸透していることが分かるとしている。

一方で、その活用用途には日・米・豪で明確な差が見られたと指摘する。「外部APIを活用して、社内業務向けのシステムに生成AIを組み込んでいる」「自社プロダクトやサービスに生成AIを組み込み、顧客に提供している」といった、システム実装やビジネス価値創出を伴う発展的な活用については、日本は米・豪に比べて大幅に低い結果となった。日本企業ではチャットツールなどの「社内業務利用」が中心であるのに対し、米・豪の企業では「システム実装・顧客提供」へとフェーズが移行しており、今後は日本企業においても活用レベルの高度化が求められると考えられるとしている。

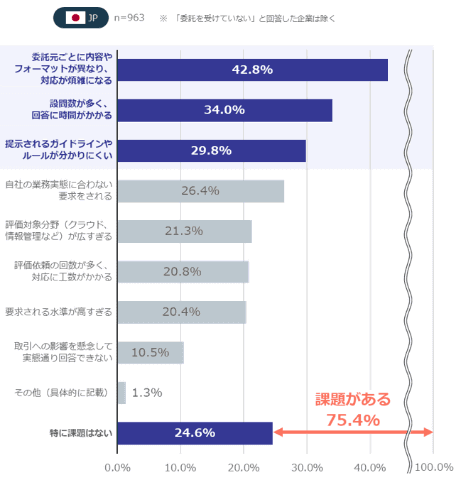

取引先(委託元)から求められるセキュリティ評価(アンケート回答など)について尋ねた質問では、委託を受けていない企業を除く75.4%の企業が何らかの課題を感じていると回答した。最大の課題は、「委託元ごとに内容やフォーマットが異なり、対応が煩雑になる」(42.8%)ことで、現場では非効率な業務負荷が増大しており、評価基準の標準化が強く求められているとしている。

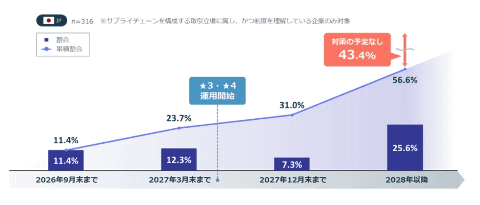

こうした中、経済産業省では「サプライチェーン強化に向けたセキュリティ対策評価制度(★の数で対策状況を可視化する制度)」の検討を進めている。サプライチェーンを構成する立場に属し、同制度を「理解している」と回答した企業に限定して準備状況を尋ねたところ、制度の運用開始予定である2027年3月末までに準備が完了すると回答した企業は、23.7%にとどまった。多くの企業で準備が間に合っていない実態が明らかとなり、今後は評価対応の効率化と制度上の認定取得を両立させる取り組みが急務となると指摘している。

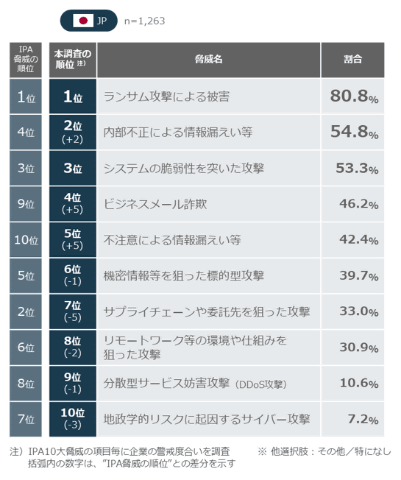

セキュリティの脅威に対する企業の警戒度合いを調査するため、独立行政法人情報処理推進機構(IPA)が2025年1月に公表した「情報セキュリティ10大脅威 2025」の組織編で発表された10の脅威のうち、実際に企業のセキュリティ担当者が警戒している項目について、日本企業に尋ねた。1位は「ランサムウェアによる被害」(80.8%)で、依然として最大の脅威と認識されている。

また、注目すべきは、日本では2位に「内部不正による情報漏えい等」(54.8%)、5位に「不注意による情報漏えい等」(42.4%)がランクインした点だと指摘する。これはIPAが発表している順位よりも高いランクであり、現場のセキュリティ担当者が、外部からのサイバー攻撃と同様に、あるいはそれ以上に「身内の不正やミス」というコントロールしにくいリスクに対して、強い警戒感を抱いていると分析している。

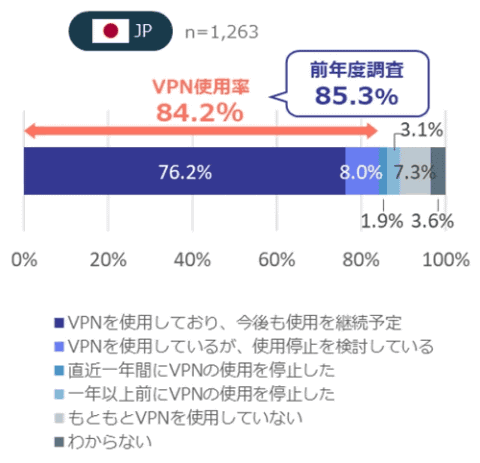

VPNの利用状況については、VPN機器の脆弱性を悪用したサイバー攻撃被害が相次いでいることから、大手企業を中心に「脱VPN(ゼロトラスト移行)」への関心が高まっているが、実態としてはVPNの使用率は84.2%と昨年度調査(85.3%)から横ばいで推移しており、多くの企業が依然としてVPNを利用し続けている。

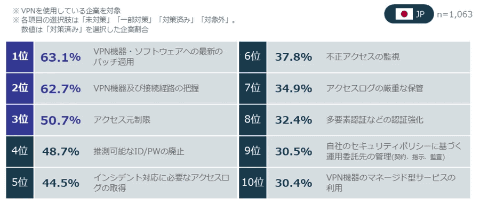

さらに深刻なのは対策状況で、「最新のパッチ適用」を完了している企業は63.1%にとどまったことから、4割近くの企業は対策が未完了の状態であり、脆弱性を放置している恐れがあると指摘する。VPN機器の脆弱性を突く攻撃が常態化しているにもかかわらず、基本的なメンテナンスさえ追いついていない状況下で、現場ではVPNの利用を続けているという、極めて危険な状態が浮き彫りになったとしている。

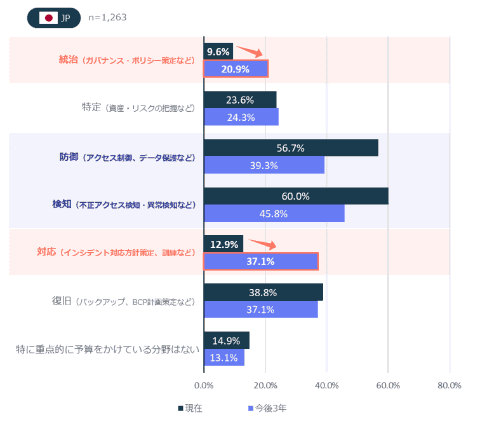

セキュリティ予算については、米国国立標準技術研究所(NIST)が策定した「The NIST Cybersecurity Framework(CSF)2.0(通称:NIST CSF 2.0)」における6つの機能分類を用い、現在と今後3年間それぞれの予算配分の意向を調査した。現在、日本企業が予算を多く投じているのは「検知」(60.0%)と「防御」(56.7%)で、従来の境界防御や監視にリソースが集中している。

一方、今後3年間で予算を増やしたい分野で伸び幅が大きかったのは、「対応」(37.1%)と「統治」(20.9%)だった。攻撃を完全に防ぐことは困難という前提に立ち、インシデント発生時の被害抑止や復旧力(レジリエンス)を高めようとする意向が見て取れるとしている。また、「統治」への関心の高まりは、サイバーセキュリティを技術論だけでなく、経営課題として組織横断的に取り組む姿勢への変化を示唆していると分析している。

NRIセキュアは、今回の調査では日本企業の生成AI利用率が米・豪の水準に迫る一方で、高度なシステム実装においては後れをとっている実態が明らかになったと指摘している。また、ランサムウェアに加え、内部不正や不注意による漏えいが警戒対象の上位に入り、技術対策だけでなく統制・教育の重要性が再認識されているとしている。

こうした環境変化や脅威の高度化を踏まえ、予算配分は「予防・検知」重視から、有事の「対応・復旧」および全体を監督する「統治」へシフトすると予想している。