ニュース

DevSecOpsの重要性を説くDatadog、その背景とベストプラクティスとは

2025年7月28日 06:00

Datadog Japan合同会社は25日、「2025年版 DevSecOps調査レポート」を発表し、その内容について説明会を開催した。同レポートは、クラウド環境で稼働する数万のアプリケーションおよびコンテナイメージを分析し、Datadogの見解として仮説を立て原因や対策を述べたものとなっている。

説明会の冒頭で、Datadog Japan プレジデント&カントリーゼネラルマネージャー 日本法人社長の正井拓己氏は、日本におけるセキュリティリスクについて、「帝国データバンクの調査では、日本企業の32%がすでにサイバー攻撃の被害を経験している。また、AIの普及に伴い新たなリスクも発生している。しかし、日本企業の多くは現場でのセキュリティ対策や対応スピードが追いついていない」と指摘、「攻撃の進化と対策の間にあるギャップをどう埋めるかが、今まさに問われている。堅牢なセキュリティ体制の構築は、もはや前提条件だ」と強調した。

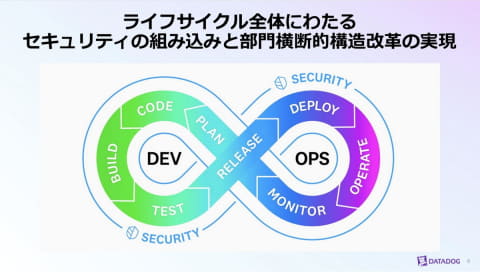

こうした状況で求められるのがDevSecOpsだと正井氏は語る。DevSecOpsとは、開発、運用、セキュリティを一体化し、セキュリティを最初から組み込んで継続的に改善する文化的かつ構造的な改革のこと。「これまでのように開発の後にセキュリティを確認するやり方では、AI時代のスピードや多様化する攻撃に対応するのは困難だ。また、運用チームとセキュリティチームがサイロ化していると、リアルタイムでの脅威検知や迅速な対応が難しく、全体のセキュリティ体制が脆弱になる。DevSecOpsの導入により、開発者や運用担当者が初期段階からセキュリティを意識し、リアルタイムで脅威を検出して対応できる環境が構築できるようになる」と、正井氏はその必要性を説いた。

ソフトウェアサプライチェーンが標的に

レポートの内容については、米Datadog セキュリティアドボカシー責任者(Head of Security Advocacy)のアンドリュー・クルーグ(Andrew Krug)氏が解説した。同氏が最初に取り上げたのは、国家支援型と一般的なサイバー攻撃者の双方が、ソフトウェアサプライチェーンを標的にしているということだ。「これは、PyPIやnpmといったレポジトリに対する国家レベルでの攻撃が増加していることからも明らかだ」とクルーグ氏はいう。

ソフトウェアサプライチェーン攻撃で使われる手法としては、正規のパッケージ名のタイプミスを狙うタイポスクワッティングや、広く利用されている正規の依存ライブラリを乗っ取る手法などがある。クルーグ氏は、「2024年だけでも、PyPIやnpmに対する悪意のあるパッケージの数が大幅に増加している」として、注意喚起している。

対応が必要な脆弱性はごく一部

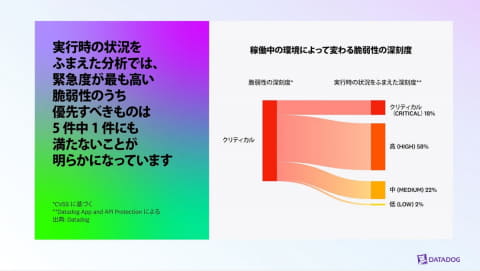

次にクルーグ氏は、実行時の状況(ランタイムコンテキスト)を考慮して分析すると、「緊急度が高いとされる脆弱性の数は約45%削減できることがわかった」と語る。例えば、CVSSスコアによって最も緊急性の高い「クリティカル」とされている脆弱性を、ランタイムコンテキストを踏まえて分析したところ、実際にクリティカルと判定されたものは5件中1件にも満たなかったという。

「ランタイムコンテキストをベースにすることで、本当に重要な脆弱性に注力できる。正確にリスクを評価することで、すべてに対応するのではなく、リスクベースによる優先順位付けが可能だ」とクルーグ氏は述べている。

ライブラリを最新に

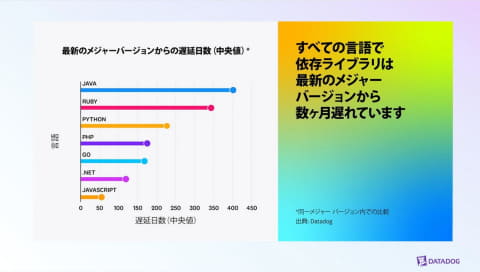

次にクルーグ氏が指摘したのは、ライブラリを最新に保つことの重要性だ。「アップデートの遅れの中央値は215日にものぼることが調査でわかった。半年以上更新が遅れているということは、技術的な負債だけでなく、組織のセキュリティリスクが高まることも意味する」とクルーグ氏。特にJavaに関しては、約13ヶ月も更新が遅れているといい、「これが深刻な脆弱性につながり、攻撃者から積極的に狙われる」とクルーグ氏は警告する。

また、デプロイの頻度が低いサービスほど、ライブラリが古い傾向にあることもわかった。特に、月1回未満の頻度でデプロイされているサービスは、毎日デプロイされているサービスより古いライブラリが47%も多く使用されていたという。

「頻繁にサービスをデプロイすることで、古いパッケージによる脆弱性を減らすことが可能だ。毎日サービスをデプロイすると、リスクを70日分削減できる」(クルーグ氏)

DevSecOpsのベストプラクティス

これらの調査結果を踏まえ、クルーグ氏はDevSecOpsを現場で適用する上での重要なポイントを紹介した。

「まず最も重要なのは、DevSecOpsは社内文化の改革から始まるということだ」とクルーグ氏。つまり、DevSecOpsは単に新しい技術を取り入れるわけではなく、組織のあり方を再考することだという。「これには経営陣の参画も重要で、開発、運用、セキュリティチームが密に連携し、セキュリティを組織全体の共通の価値と見なす必要がある」とクルーグ氏は述べている。

次に、「KPIで見える化し、小さく始めることだ」とクルーグ氏は続ける。例えば、クリティカルな脆弱性に対する解決スピードや解決率を収集しトラッキングするといった方法だ。「重要なサービスの現在のベースラインを基に、定量化できる目標を設定すること。こうしてチーム全体で改善を実感できるようにすることが重要だ」とクルーグ氏は説明する。

そして最後に、「組織内で継続的な改善に取り組み、継続的に学ぶ環境を築くこと」とクルーグ氏。「早い段階でDevSecOpsのプロセスをセキュリティの開発ライフサイクルとセキュリティそのものに組み込むことで、組織はより迅速に改善できるようになる」とクルーグ氏は語る。

「DevSecOpsは理想論ではない。実際の問題に対応する実践的な手法だ。小さく始めたとしても、今後のリスクを削減し、成功へと導いてくれる」(クルーグ氏)