ニュース

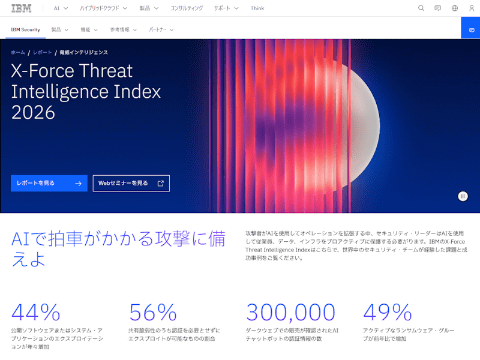

AIを利用した攻撃が激化、基本的な脆弱性により多くの企業が危険に~IBM X-Force脅威インテリジェンス・インデックス2026

2026年3月6日 06:00

米IBMは現地時間2月25日、セキュリティ調査レポート「IBM X-Force脅威インテリジェンス・インデックス2026」を発表した。

調査では、サイバー犯罪者が基本的なセキュリティの脆弱性を驚くほど高頻度に悪用している実態が明らかになったと指摘している。現在はAIツールによって攻撃者が以前より迅速に弱点を特定できるようになり、この傾向がさらに加速しているとも指摘。IBM X‑Forceでは公開アプリケーションの悪用を起点とする攻撃が44%増加したことを確認しており、主な要因として認証管理の不備とAIを活用した脆弱性発見を挙げている。

レポートでは、2025年には情報窃取型マルウェア(インフォスティーラー)によって、30万件以上のChatGPT認証情報が流出したことを報告している。他の主要な企業向けSaaSソリューションと同様に、AIプラットフォームも認証情報の漏えいリスクに直面していると指摘する。

チャットボットの認証情報が漏えいすると、アカウントの不正利用だけでなく、AI特有のリスクも生じる。攻撃者によって出力内容が偽装され、機密データが外部に流出し、不正なプロンプトを仕込まれる可能性もある。こうしたリスクを回避するためにも、AI導入状況を全社的に評価するとともに、強固な認証および条件付きアクセス制御の整備が急務だとしている。

また、IBM X-Forceでは、2025年に活動中のランサムウェア攻撃グループが49%増加(前年比)したことを確認している。入れ替わりの激しいグループによる低頻度な攻撃が増えており、攻撃者の特定は極めて困難となっているとともに、参入障壁は崩壊しつつあり、この傾向はさらに加速しているという。脅威アクターは流出ツールを再利用して確立された攻撃手法を繰り返しながら、AIを活用して運用を自動化しており、IBM X-ForceではマルチモーダルAIモデルが成熟するに伴い、攻撃者が偵察や高度なランサムウェア攻撃といった複雑な作業を自動化し、より迅速かつ適応性の高い脅威を生み出すと予測している。

また、IBM X-Forceの調査によると、2020年以降、大規模なサプライチェーンやサードパーティーを標的とした攻撃は約4倍に増加している。主な要因として、開発ワークフローやSaaS連携環境内の信頼関係やCI/CD自動化を悪用する攻撃者が台頭したことを挙げている。AIを活用したコーディングツールによってソフトウェア開発が迅速化している一方、未検証のコードを導入するケースも散見されるため、2026年以降はパイプラインやオープンソースエコシステムに対する攻撃の可能性が高まると予測している。

さらにこうした増加傾向から、国家レベルの勢力と金銭目的の脅威アクターとの境界が曖昧になっていると指摘している。攻撃の手法や技術が地下フォーラムで拡散し、AIが偵察や悪用を効率化させるにつれ、かつては国家レベルの攻撃者に限られていた手法が、金銭目的のグループにも採用されつつあるとしている。

その他の調査結果としては、AIによる攻撃サイクルの高速化を挙げており、攻撃者はAIを駆使することで、標的を迅速に調査して膨大なデータを分析し、攻撃ルートをリアルタイムに調整していると指摘している。例えば、北朝鮮のIT従事者による組織は、偽造ID用の画像加工やグローバル市場で活動するための翻訳ツールなど、AIを活用して活動規模を拡大しているという。

一方、基礎的なセキュリティ対策は依然として不十分で、IBM X-Force Redの不正侵入テストでは、認証情報の管理とソフトウェア構成における慢性的な弱点が明らかになっており、攻撃を受けた際の最も一般的な侵入経路は、アクセス制御の不適切な設定だとしている。

また、製造業が5年連続でターゲット・リストの首位となっており、IBM X-Forceが観測したインシデントの27.7%は製造業で発生し、最も多かったのはデータの窃取だった。観測したインシデント総数のうち、北米で発生した割合は29%で、2022年の24%から増加しており、6年ぶりに北米が最も攻撃を受けた地域となったという。