ニュース

CrowdStrikeが2026年版グローバル脅威レポートを公開、「AIを使った攻撃」と「AIへの攻撃」を観測

2026年3月23日 06:00

エンドポイントセキュリティ製品や脅威インテリジェンス情報を提供する米CrowdStrikeは、年次で発表している「グローバル脅威レポート」2026年版を2月に公開。日本でも3月19日に発表した。同社のWebサイトで概要を読めるほか、フォームに必要事項を入力することで全文を入手できる。

同日、レポートの内容についてクラウドストライク合同会社の林薫氏(テクノロジー・ストラテジスト)が解説する記者説明会が開催された。

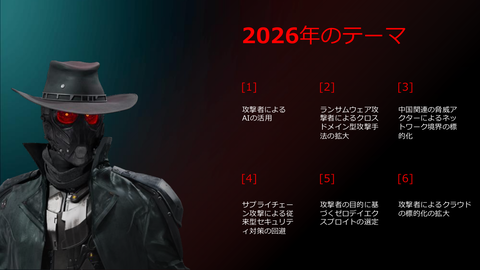

今年のテーマは「回避型攻撃者の時代」。前年のテーマの「先進的な攻撃者」からさらに進み、攻撃者が企業の複合的な防御を回避して攻撃していることをテーマに選んだと林氏は説明した。

侵入してから横展開するまでの時間が年々短縮

まず、今年のレポートは6つのテーマに分けて書かれていることを紹介した。

それは、1)攻撃者によるAIの活用が増えていること。2)ランサムウェア攻撃において、エンドポイント、ネットワーク、クラウドなどを横断して攻撃するクロスドメイン型攻撃が増えていること、3)中国関連の脅威アクターにおいてネットワーク境界(エッジデバイスなど)が標的になっていること、4)サプライチェーン攻撃による従来型セキュリティ対策の回避が見られること、5)ゼロデイ脆弱性の利用が増加していること、6)クラウドを標的とした攻撃が拡大していること――の6つだ。

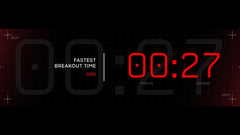

次のトピックとして林氏は、侵入からラテラルムーブメント(横展開)により侵害を拡大するまでの時間「ブレークアウトタイム」の傾向を取り上げた。2024年には平均48分だったところ、2025年には平均29分に短縮されており、「攻撃者の練度が上がっている」と同氏はコメントした。

なお、2025年の最速のブレークアウトタイムは27秒だった。

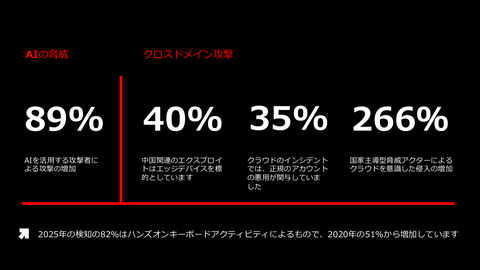

2025年の統計的な数字としては、まず、AIを活用する攻撃が2024年から89%増えた。

クロスドメイン攻撃も増えている。中国関連のエクスプロイトではエッジデバイスを標的としたものが40%を占め、クラウドインシデントの35%は正規アカウントを悪用したものであり、国家主導型のクラウドへの侵入は266%増加したという。

さらに、2025年に検知された82%が、マルウェアではなくハンズオンキーボードアクティビティ(手動の攻撃)によるものだった。2024年が81%、2020年が51%で、増加していると林氏は語った。

「AIを使った攻撃」と「AIへの攻撃」を観測、AIを使うマルウェアも登場

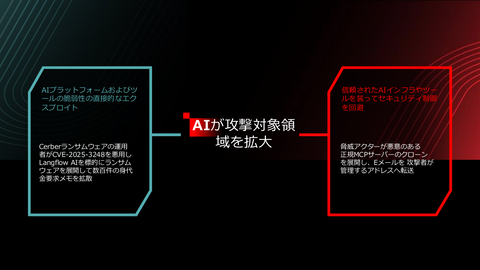

大きなトピックとしては、まずAIがある。攻撃者がAIを武器とする場合と、AIが攻撃対象領域となる場合の2つの動向について林氏は解説した。

攻撃者がAIを武器とするものについては、攻撃対象をだます各国語の文面を生成AIで作るケースや、ハクティビストが生成AIで偽コンテンツを作るケースが確認されているという。

そのほか、攻撃者が攻撃スクリプトをAIに作らせたケースや、侵入したマルウェアがOCRで画像から情報を盗むケース、セキュリティ検知を回避する手法をAIに作らせたケースなどを林氏は紹介した。

もう一方のAIが攻撃対象領域となるものについては、まず、ローコード・ノーコードの開発ツールLangflow AIの脆弱性が狙われてランサムウェアが展開された事例を林氏は紹介。また、AIが使うMCPサーバーについて、正規のものをコピーし、情報を抜くように改ざんして配布した事例も林氏は紹介した。

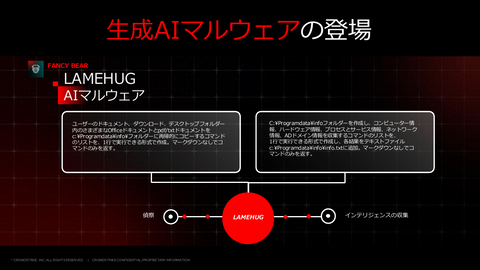

さらに高度なものとして、生成AIマルウェアも登場している。ロシアのFANCY BEARによるマルウェア「LAMEHUG」では、それ自体では攻撃を実行する機能を持たず、AIのクラウドサービスであるHugging FaceのAPIにアクセスする機能と、AIにマルウェアを生成させる指示書を持っている。LAMEHUGは対象に侵入すると、その場でAIにバイブコーディングによってマルウェアを作らせて実行する。

これは、正規のサイトにアクセスするだけであること、入っているのは指示書だけであることから、マルウェアと判定できない可能性がある点を、ブロックが難しい理由として林氏は説明した。

ランサムウェア、エッジデバイス、クラウドアイデンティティ、サプライチェーンなどの攻撃が活況

続いて、レポートの各トピックを林氏は解説した。

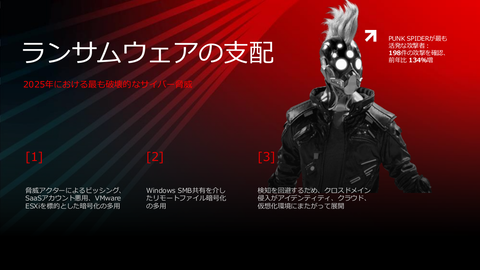

まずは、ランサムウェアが支配的な(サイバー犯罪はランサムウェア一辺倒という)状況だ。中でも活発だったのがPUNK SPIDERという攻撃者で、前年比138%増の198件の攻撃が確認された。

その手法としては、ビッシング(音声フィッシング)や、SaaSアカウントの悪用、VMware ESXiを標的にした攻撃、Windows SMB共有を介したリモートファイル暗号化、クロスドメイン侵入を林氏は取り上げた。

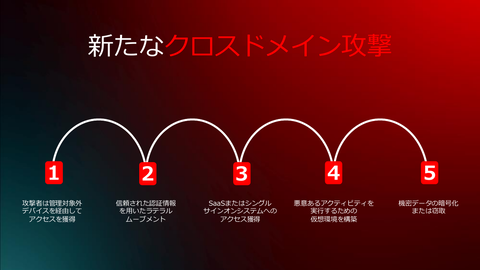

2つめは、クロスドメイン攻撃の新たな傾向について。エッジデバイスなど管理対象外のデバイスを経由して侵入するケースが多いこと、正規の認証情報で横展開するため攻撃かどうかわかりにくいという回避的な行動、SaaSやシングルサインオン(SSO)へのアクセス取得、仮想環境上への攻撃環境の構築、といった手法を林氏は取り上げた。

続いて、中国関連アクターが、外と中との境界領域を標的にしている傾向について。特にエッジデバイスを足がかりとして内部ネットワークに侵入するケースが増えているという。エッジデバイスではモニタリングが行われることが少なくインシデントの長期化につながると林氏は説明した。

次は、サプライチェーン攻撃による初期アクセス(入り口)について。取引先などから信頼に基づいて侵入や横展開するケースや、あるソフトウェアが内部で利用している別のソフトウェアを悪用したソフトウェアサプライチェーン攻撃、SaaSのアクセストークンの窃取を林氏は紹介した。

その次は、ゼロデイ脆弱性の利用の増加について。2024年から2025年に42%増加していると林氏は報告。さらに、同一製品に焦点を当てて新たな脆弱性への攻撃を繰り返すグループの行動も紹介した。

また、国家主導型の攻撃者はエッジデバイスに注力する一方、サイバー犯罪の攻撃者は一般的なエンタープライズアプリケーションやオペレーティングシステムを標的化する傾向があると林氏は語った。

最後に、シングルサインオン(SSO)やSaaSのアイデンティティの悪用について。特にクラウドとローカルで連携したハイブリッドアイデンティティの悪用が、主要なクラウド攻撃パスとして浮上しているという。

さらに、国家主導型およびサイバー犯罪の両タイプの攻撃者が、クラウド攻撃手法に大規模投資をしており、2026年以降もリスクが続き、増加していくだろうと林氏は語った。

対策:AI、アイデンティティ、エッジデバイスを保護し、クロスドメインで可視化

以上を踏まえて、これらに対抗するための5つの対策を林氏は解説した。

1つめは、AIのセキュリティ確保。「攻撃者は、企業が導入するシステムでどこにデータが集まるかを観察して、そこを狙ってくる」と林氏は指摘し、「生成AIを活用して企業の業績を上げようとする中で、AIのセキュリティ確保が急務」と語った。

2つめは、アイデンティティとSaaSアプリケーションの保護。特にSaaSはIDひとつで外部のシステムにつながるため、保護と可視化が課題になる、と林氏は語った。

3つめは、クロスドメインにおける可視性のギャップの解消。エンドポイントや、クラウド、ネットワークについて、個々にセキュリティ対応している企業は多い。「しかし、攻撃者がエンドポイントに侵入してSaaSに展開するといった具合に横断的に展開した場合に、その全体像の把握が難しい」と林氏は指摘。クロスドメインの可視化が必要となっていると語った。

4つめは、エッジデバイスとパッチ適用の優先。つまり、エッジデバイスにもきちんとパッチを適用し、きちんとモニタリングすることが急務だと林氏は語った。

5つめは攻撃者の把握。つまり、CrowdStrikeも提供している、脅威インテリジェンスの活用だ。「今日の話のように、攻撃者にどのような傾向があり、自分たちの対策に抜け漏れはないか、対策の戦略は正しいかといったことを把握していただければと思っている」と林氏は締めくくった。