ニュース

GMO Flatt Security、セキュリティAIエージェント「Takumi byGMO」にソフトウェアサプライチェーン攻撃対策機能を追加

2026年3月4日 06:00

GMO Flatt Security株式会社は3日、セキュリティAIエージェント「Takumi byGMO(以下、Takumi)」において、ソフトウェアの開発時に悪意あるパッケージのインストールを自動でブロックする「Guard」機能と、ソフトウェアのビルド・テスト環境の実行状況を記録し、可視化する「Runner」機能の提供を開始した。

Takumiは、GMO Flatt Securityが開発した、セキュリティ業務に特化したAIエージェント。ブラックボックス診断(DAST/動的解析)、ホワイトボックス診断(SAST/静的解析)、脆弱性の自動修正機能などを備え、ソフトウェア開発組織における堅牢な実装を継続的に支援してきた。

新たに提供する「Guard」機能と「Runner」機能は、ソフトウェアサプライチェーンにおける開発環境や出荷されるソフトウェアへの攻撃から開発組織を守る機能。いずれの機能も、エンジニアの作業手順を変えることなく、コマンド一つで導入できる。

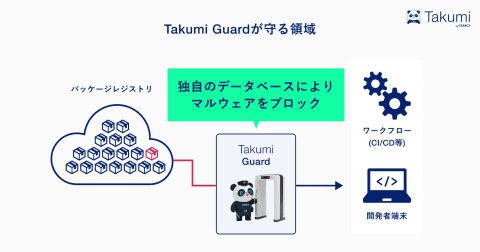

「Guard」機能は、npmレジストリとエンジニアの間に入り、パッケージのダウンロード時に悪性の有無を検証し、悪性パッケージが検出された場合は、ダウンロードをブロックする。導入はターミナルで特定のコマンドを一行実行することで完了し、既存のコードや作業手順への変更は不要で利用できる。

「Guard」機能の中核にあるのは、GMO Flatt Securityが独自に構築・運用するブロックリストで、ブロックリストはnpmに公開されている全パッケージを対象とした検査により、常に更新されている。加えて、GMO Flatt Securityのリサーチチームが検査精度を継続的に検証・改善している。

GMO Flatt Securityでは、SBOM管理ツールを始めとしたソフトウェアサプライチェーン領域の従来のツールの多くは、利用しているパッケージの中から既知の脆弱性情報をスキャンする仕組みがほとんどで、マルウェアの侵入そのものは防げなかったと説明。一方、「Guard」機能はパッケージがインストールされる瞬間に検知を行うため、悪意あるコードの実行そのものを水際で防ぐ。

「Guard」機能のうち、悪性パッケージのインストールをブロックする機能は、個人・法人を問わず、無料で利用できる。

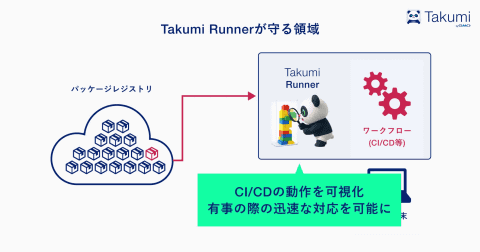

「Runner」機能は、CI/CD環境として用いられるワークフローの動作を可視化する実行基盤。ジョブごとに隔離された仮想環境を起動し、ビルドやテスト中のあらゆる挙動を詳細に記録する。導入は設定ファイルの一行を書き換えるだけで完了する。ソフトウェア開発プラットフォーム「GitHub」が提供する自動実行サービス「GitHub Actions」との完全な互換性を保っており、既存の自動化設定をそのまま利用できる。

GMO Flatt Securityでは、一般的に、企業に勤めるエンジニアの端末にはEDRなどのセキュリティソフトウェアが導入されており、マルウェアの検知・対処にEDRが用いられている一方、ビルドやテストを自動実行するCI/CD環境は多くの組織において管理の手が届いておらず、検知に足るログやテレメトリが取得されていない状態にあると説明する。

しかし、CI/CD環境は本番環境へのデプロイ権限を含む、極めて重要度の高い認証情報が集約される場所で、ソフトウェアサプライチェーン攻撃により環境が侵害された際に、実行プロセスの挙動が取得されていなければ、被害範囲の特定や再発防止策の立案は極めて困難になると指摘。新機能の「Runner」は、プログラム実行、ファイルアクセス、外部通信を含む挙動を網羅的に記録し、有事の際の迅速な原因究明を可能にする。

「Runner」機能は法人での利用を想定しており、すべての「Takumi」ユーザーは追加料金やプラン変更は必要なく、一定の利用枠が付与される。利用枠を超過した分については、「Runner」機能の実行時間に応じた従量課金となる。

GMO Flatt Securityでは今後、「Guard」機能については現在対応しているnpmに加え、PyPI(Python)、crates.io(Rust)などの主要なパッケージレジストリへの対応を順次進めていく。「Runner」機能についても、不審な通信先へのアクセスをブロックする機能の追加を予定している。